Sappiamo tutti molto bene che tutte le falle di sicurezza non gestite finiscono in mani malintenzionate e vengono sfruttate a proprio vantaggio sotto forma di malware o virus. Spectre e Meltdown sono le ultime falle disponibili e iniziano ad emergere i primi attacchi che iniziano a sfruttarle.

Malware basato su meltdown/spettro in arrivo sui dispositivi vicino a te

Tutte le falle di sicurezza non gestite finiscono in mani malintenzionate e vengono sfruttate a proprio vantaggio sotto forma di malware o virus. Spectre e Meltdown sono le ultime falle disponibili e iniziano ad emergere i primi attacchi che iniziano a sfruttarle.

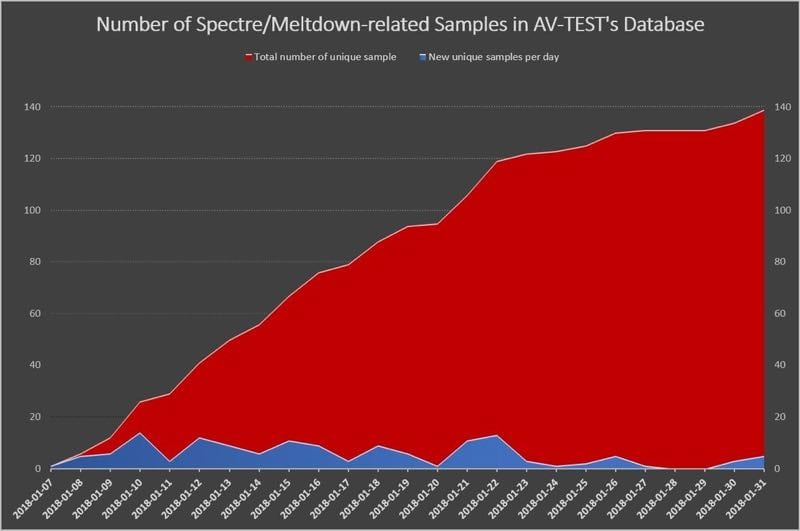

Non ci sono ancora molte informazioni su queste nuove forme di attacco, ma la società di test delle applicazioni di sicurezza AV-TEST ha rivelato che forme di attacco, principalmente malware, hanno già iniziato a sfruttare i difetti Meltdown e Spectre in quasi tutti i moderni processori.

Inizialmente rivelatisi per interessare i processori Intel, questi due guasti si sono rivelati in molti altri produttori e architetture.

Secondo AV-TEST, ci sono già 139 campioni che sono stati raccolti e sembrano tentare di sfruttare queste due vulnerabilità e quindi ottenere l’accesso alle informazioni dell’utente.

Dalle informazioni raccolte, questo malware si presenta sotto forma di binari, ovvero applicazioni eseguibili, esistenti nei sistemi operativi Windows, macOS e Linux. C’è anche codice javascript, che cerca di sfruttare le vulnerabilità di Spectre, ma tramite il browser.

La maggior parte dei campioni sono binari (compilati per Windows, Linux e MacOS), ma abbiamo anche trovato il primo PoC JavaScript funzionante per Spectre. Le ultime versioni (appena rilasciate) di Chrome e Firefox includono correzioni speciali, quindi almeno il PoC non funzionerà più.

— AV-TEST GmbH (@avtestorg) 2 febbraio 2019

È importante notare che si tratta di una minaccia ancora più grave, poiché ci sono ancora molte macchine e sistemi che non sono protetti da un processo di aggiornamento che molti considerano disastroso. La maggior parte dei browser sarà già protetta nelle ultime versioni.

Se i tuoi sistemi non sono ancora stati aggiornati, questo è il momento giusto per farlo. Gli aggressori hanno accesso al codice che dimostra i difetti, convertendoli in malware che possono quindi essere utilizzati per una varietà di scopi criminali.

Allora, cosa ne pensi di queste vulnerabilità e difetti? Condividi semplicemente tutte le tue opinioni e pensieri nella sezione commenti qui sotto.